Los mensajes SMS se cargan en un servidor remoto cuya URL se codifica y guarda dentro del cuerpo del troyano. A los pocos días se encontraron otros 3 archivos APK con la misma funcionalidad y todos ello simulan ser ‘Android Security Suite Premium’, pero en realidad se diseñaron para robar mensajes SMS entrantes con el objetivo de interceptar claves para operaciones bancarias, con hacienda o compras online y provocar una ciberestafa.

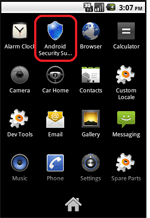

Tras la infección aparece en el menú el icono de un escudo azul con el nombre de ‘Android Security Suite Premium’:

Si la aplicación se ejecuta, se generará un 'código de activación':

Para Kaspersky Lab, es importante destacar que estas aplicaciones maliciosas son capaces de recibir comandos para autodesinstalarse, robar información del sistema, y para activar/desactivar las apps maliciosas. Se descubrió que algunos dominios, tras efectuar el ‘whois’, habían sido registrados usando los mismos datos falsos que se usaron para registrar ZeuS C&Cs en 2011. Y la funcionalidad de este programa malicioso es similar a la de las antiguas muestras de ZitMo. Por lo tanto, ‘Android Security Suite Premium’ = Nuevo ZitMo.